Wybierasz się na wakacje, ale to nie znaczy, że nie będziesz obsesyjnie sprawdzać swojego e-maila i surfować po Internecie. Co oznacza, że gdzieś w twoim bagażu jest twój laptop. Heck, prawdopodobnie będzie to pierwsza rzecz, którą rozpakujesz. Ale czy myślałeś o ochronie swojej prywatności, gdy jesteś na słońcu? Może nie. Twoja prywatność jest zawsze atakowana , ale jeszcze bardziej podczas podróży. Dwie rzeczy, które chcesz zrobić, aby chronić swoją prywatność podczas wakacji. Po pierwsze, chcesz trzymać złych facetów z komputera. Po drugie, jeśli zdarzy im się wejść, będziesz chciał, aby […]

| Przez Rachel |

|

|

| Przez Steve Horton |

|

|

Spójrzmy prawdzie w oczy: rodzice nie wyglądają po ich komputera, a jak to zrobić. , Podczas gdy w domu na letni wypoczynek, teraz jest idealny czas, aby to naprawić.

| Przez Steve Horton |

|

|

Tajne Fox jest nazwa wykorzystać, a hakerzy biorą Avantage osób prowadzących IE. Oto jak uniknąć tej sztuczki.

| Przez Mark Beare |

|

|

Heartbleed poczyniła wielkie nagłówki w tym tygodniu. Dowiedz się, co to znaczy dla ciebie i jak się chronić.

| Przez Steve Horton |

|

|

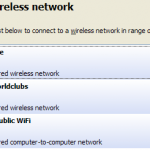

Oto siedem porad przy dostępie bezprzewodowym dostępem do Internetu w miejscu publicznym. Będziesz bezpieczniejszy uzbrojeni w tę wiedzę.

| Przez Steve Horton |

|

|

To ważne dla wszystkich, na komputerze Mac wykonane w ciągu ostatnich kilku lat do aktualizacji do OS X 10.9.2 Mavericks – my wam dlaczego.

| Przez Mark Beare |

|

|

Microsoft rozszerza wsparcie dla systemu Windows XP do dnia 14 lipca 2015. Dowiedz się, co to oznacza dla ciebie.

| Przez Steve Horton |

|

|

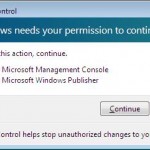

Kontrola konta użytkownika w systemie Windows Vista i 7 pozwala dostosować poziom bezpieczeństwa dla każdego użytkownika, umożliwiając lub uniemożliwiając dostęp do wielu funkcji systemu Windows.

| Przez Steve Horton |

|

|

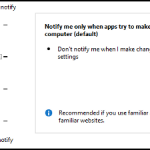

Ważne jest, aby wiedzieć, jak zwiększyć lub zmniejszyć ustawienia Kontroli konta użytkownika dla każdego użytkownika, zarządzania, tak aby system Windows powiadamia użytkownika, w przypadku, gdy komputer jest w trakcie modyfikacji.

| Przez Steve Horton |

|

|

Użytkownicy wersji Internet Explorer 6 do 9, są narażone na ryzyko naruszenia zabezpieczeń. Dowiedz się więcej na temat problemu i jak go naprawić.

| Przez Mark Beare |

|

|

Oto kilka cennych informacji na temat znaczenia utrzymywania oprogramowania uruchomionych na komputerze na bieżąco!

| Przez Mark Beare |

|

|

Co to jest phishing? Nie, to nie jest literówka, a to nie jest słowo, aby opisać zacina na gitarze na godziny. Phishing to rodzaj oszustwa stosowane przez przestępców do podstępu zdobyć informacje, najczęściej w formie haseł lub informacji, zaloguj się. Phishing może również prowadzić do szkodliwych programów zainfekowaniu komputera. Ataki phishingowe zazwyczaj są w postaci wiadomości lub połączeń, które są prezentowane to być coś, że nie są. To może być cokolwiek, od złośliwego link wysłany do Ciebie e-mailem, na stronie internetowej manekina, który naśladuje uzasadniony witrynę celu skłonienie użytkownika do wpisując swoje dane logowania.

przeglądać według kategorii

Video blogi

Zobacz wszystko Wideo Blogi →Jak jest

Zobacz Jak to →| most relevant |

| Najnowsze artykuły |